“我只是想中个彩票一辈子不用不上班而已,很过分吗,又不是想要天上的星星”。

2022-04-21 08:25

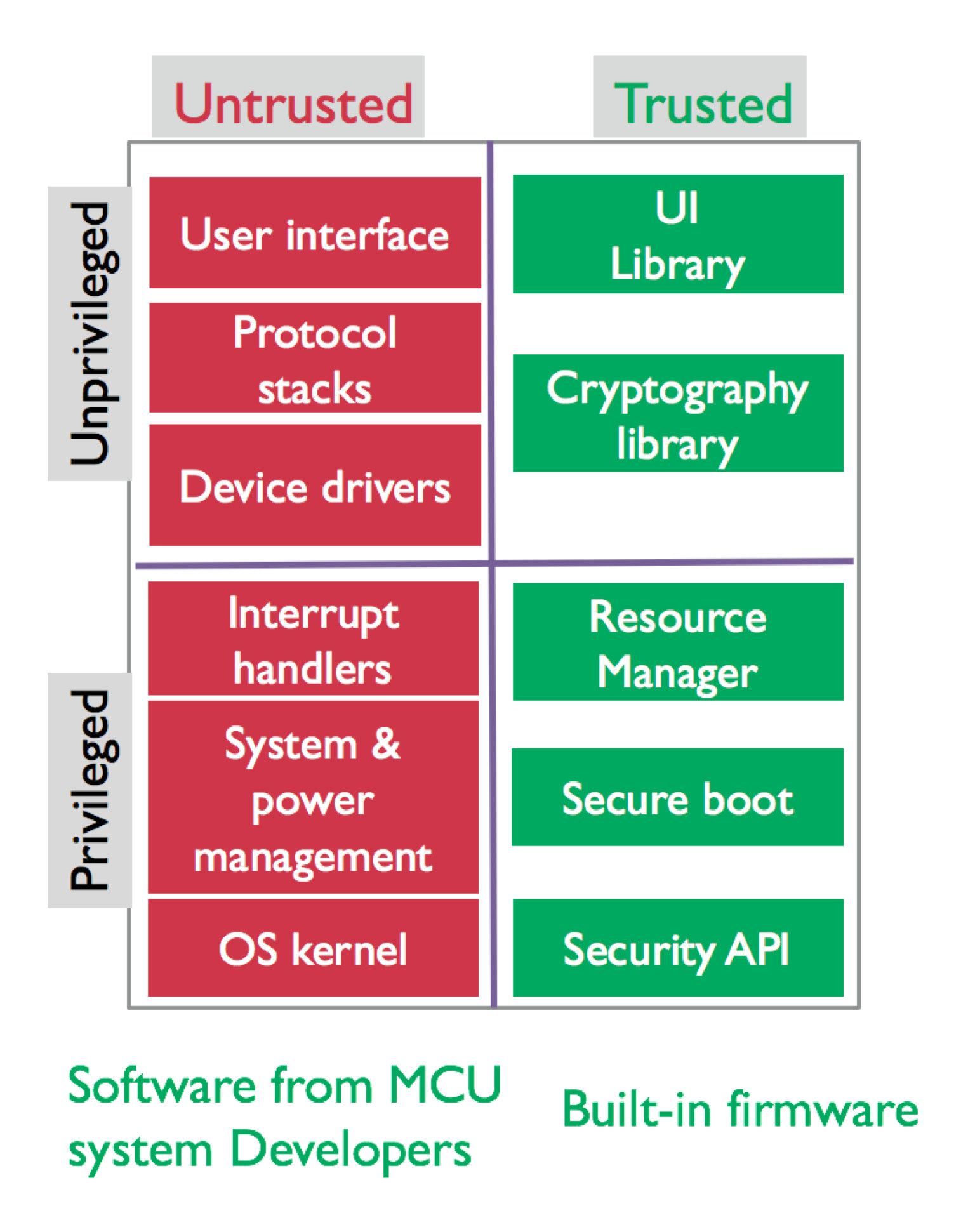

ARM 信任区技术是一种系统范围的片上系统 (SoC) 设计安全性方法。它使得安全设计成为可能,从最小的微控制器(用于 Cortex-M 处理器的信任区)到高性能应用处理器(采用适用于 Cortex-A 处理器的信任

2022-10-20 14:13

简而言之,零信任度要求验证每个试图访问网络的用户和设备,并执行严格的访问控制和身份管理机制,以限制授权用户仅访问完成工作所需的那部分资源。

2021-02-08 16:27

网络安全架构的最佳实践如今正在经历巨大的转变。业界人士不再将边界保护作为网络架构的主要焦点,而这一趋势似乎已经开始了。因为零信任网络访问和安全访问服务边缘这两个流行术语已经进入到网络安全专业人员的意识中。

2021-02-17 16:16

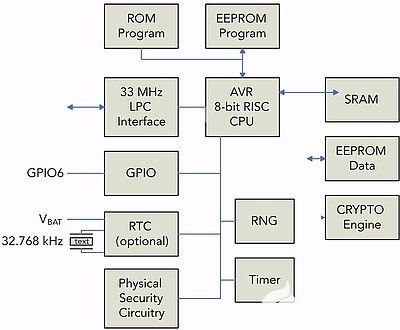

。因此,车辆信息安全,已成为车企关注的焦点。本文,主要讨论MCU如何安全启动(Secure Boot),以及安全启动的信任链如何建立。

2023-12-28 10:28

首先最明显的原因是,人们通常对“云”的真正含义理解不足。它成为一个流行词,描述了这种从任何设备都能访问所有产品和服务的模式。从而给人的错误印象是,他们的数据以“云”的方式被处理并存储的到处都是,任何拥有访问权限的人都可以获取这些数据。

2019-02-01 01:10

开发和部署智能的安全架构应该着重在三个步骤:了解、隔离和保护。保护物联网必须先了解哪些设备可以信任和管理,哪些设备不可信任,不可信任的设备就不允许存取某些网络分区。

2018-01-15 12:41

KyberNetwork是一个无须信任的去中心化交易所,它可以促进加密资产间的即时转换/兑换。 kyberNetwork是基于以太坊平台建立的去中心化金融应用。

2019-10-18 11:00

锡焊是利用低熔点的金属焊料加热熔化后,渗入并充填金属件连接处间隙的焊接方法。本文主要解答锡焊是否可以焊铁,怎样焊才可以更加牢固,其次介绍了锡焊可以焊哪些金属,最后阐述了锡焊焊接的操作要领及安全操作注意事项,具体的跟随

2018-05-04 10:33

的认识仍然相对较低。研究受访者估计,超过一半的现有台式机和笔记本电脑已经支持可信计算,超过四分之三的现有网络端点和策略实施点可以支持可信计算。

2022-10-20 09:50