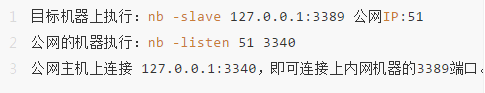

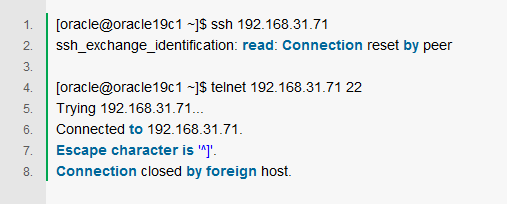

在一些实际的场景里,我们需要通过利用一些端口转发工具,比如系统自带的命令行工具或第三方小软件,来绕过网络访问限制触及目标系统。

2020-09-14 15:07

本文将给大家介绍如何限制某个ip或某个ip段才能访问Oracle数据库

2020-09-03 10:16

需要在三层核心交换机(S5700)上通过MAC地址限制终端访问外网(刷抖音),但不影响其访问内网其它网段。

2023-06-26 10:43

CPU 提供了四个访问级别,用于限制对特定功能的访问。

2022-12-28 09:09

线上服务为了限制用户频繁访问敏感资源,通常会引入一种机制来限制这种访问操作。其中一种常见的方案就是为每个用户的访问做一次

2018-09-08 10:18

public修饰的类、类属变量及方法,包内及包外的任何类均可以访问;任何情况下都可以访问;如果一个类、类属变量及方法没有用任何修饰符,则其访问权限为默认权限,只认包。同包下可以

2023-02-28 14:35

对于企业网络,经常会用到访问控制,例如限制员工的上网时间?或如何控制各部门之间的网络互通等等,在实际企业网络项目中经常会遇到,这里面我们就可以用到ACL访问列表控制了,本期我们一起来看下,如何利用ACL禁止外网

2023-01-16 11:14

7Plus哪个好?iPhone8Plus和iPhone7Plus有什么区别?对比起前代的iPhone 7 Plus,iPhone 8 Plus的区别有哪些?而

2018-09-23 07:09

ram冲突是几乎每颗芯片都需要关注的问题,部分场景下,ram访问冲突不容易验证到,容易造成芯片bug。ram访问冲突的类型通常有访问接口冲突和访问地址冲突。

2023-11-13 10:44

网络安全架构的最佳实践如今正在经历巨大的转变。业界人士不再将边界保护作为网络架构的主要焦点,而这一趋势似乎已经开始了。因为零信任网络访问和安全访问服务边缘这两个流行术语已经进入到网络安全专业人员的意识中。

2021-02-17 16:16