物联网技术从最开始的概念性技术,如今已经在日常生活中被广泛应用,如电表预付费、智能门禁管理等。Maxim对加密产品的研究拥有超过20年的历史经验,本文主要介绍了Maxim Deep cover NFC产品的加密算法、安全器件认证和产品应用案例等。

2018-04-27 14:02

Deep TabNine 使用 GitHub 的近 200 万个文件进行了训练,它具有预先存在的知识,而不是仅仅从用户当前的项目中学习。此外,这个模型还引用以自然语言编写的文档来推断函数名称、参数和返回类型。它还能利用传统工具难以发现的小线索。

2019-07-27 07:04

DBNs在每一层中利用用于表示的无监督学习RBMs。Bengio et al paper 探讨和对比了RBMs和auto-encoders(通过一个表示的瓶颈内在层预测输入的神经网络)。Ranzato et al paper在一个convolutional架构的上下文中使用稀疏auto-encoders(类似于稀疏编码)。Auto-encoders和convolutional架构将在以后的课程中讲解。

2018-10-07 15:21

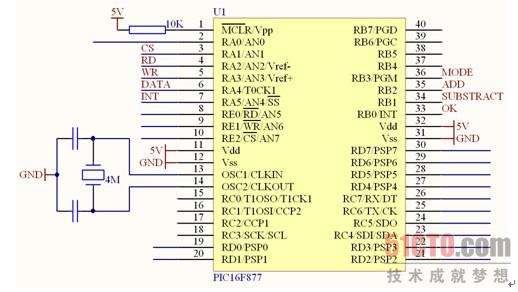

有许多技术可以降低系统的功耗,最常用的是Sleep模式。程序执行一条SLEEP指令,便进入了休眠(Sleep)模式。要Sleep模式下,晶振停止振荡,而此时单片机在3V

2019-09-02 14:29

有许多技术可以降低系统的功耗,最常用的是Sleep模式。程序执行一条SLEEP指令,便进入了休眠(Sleep)模式。要Sleep模式下,晶振停止振荡,而此时单片机在3V

2018-11-29 16:38

每个词都是茫茫 0 海中的一个 1。这种 One-hot Representation 如果采用稀疏方式存储,会是非常的简洁:也就是给每个词分配一个数字 ID。比如刚才的例子中,话筒记为 3,麦克记为 8(假设从 0 开始记)。如果要编程实现的话,用 Hash 表给每个词分配一个编号就可以了。

2018-04-08 09:53

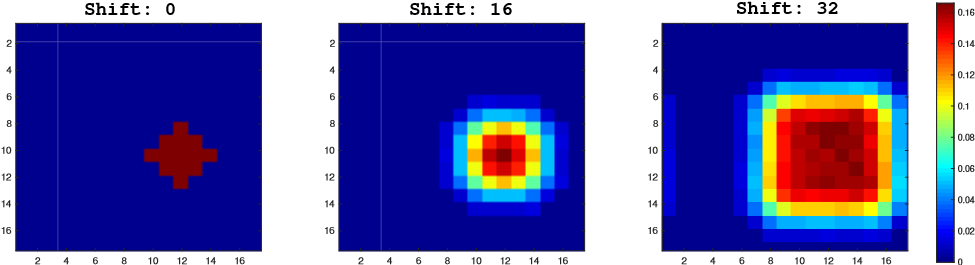

原文地址 论文:https://arxiv.org/pdf/1812.11703.pdf 程序:https://github.com/PengBoXiangShang/SiamRPN_plus_plus_PyTorch 摘要 基于孪生网络的跟踪器将跟踪表述为目标模板和搜索区域之间的卷积特征互相关。然而孪生网络的算法不能利用来自深层网络(如 resnet-50或更深层)的特征,与先进的算法相比仍然有差距。 在文章中我们证明了核心原因是孪生网络缺乏严格的平移不变性。我们突破了这一限制,通过一个简单而有效的空间感知采样策略,成功地训练了一个具有显著性能

2023-01-11 17:52

当ECU满足休眠条件时,根据ECU的硬件设计会走Sleep或者Shutdown的过程。

2023-11-06 09:09

PIC单片机在执行SLEEP指令后进入睡眠省电模式。进入SLEEP模式后,主振荡停止,如果看门狗在烧写时打开了,看门狗定时器将被清并保持运行。I/O口,周边模块和内部RAM将保持原来状态,所以如果

2019-07-29 15:40