简而言之,零信任度要求验证每个试图访问网络的用户和设备,并执行严格的访问控制和身份管理机制,以限制授权用户仅访问完成工作所需的那部分资源。

2021-02-08 16:27

网络安全架构的最佳实践如今正在经历巨大的转变。业界人士不再将边界保护作为网络架构的主要焦点,而这一趋势似乎已经开始了。因为零信任网络访问和安全访问服务边缘这两个流行术语已经进入到网络安全专业人员的意识中。

2021-02-17 16:16

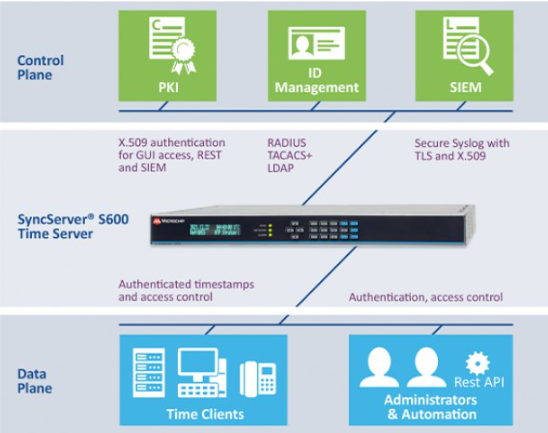

在管理网络时,全网时间同步的准确性及其在网络管理和安全中扮演的重要作用通常被认为是理所当然的。如果您不相信,想象一下如果每个网络设备都有不同的时间会发生什么。整个网络将爆发混乱。日志文件和网络遥测将毫无用处。日志和遥测时间戳不会关联。例如,实时接收但回溯到前一周的系统日志将无济于事。

2023-04-21 10:21

对于我们任何人来说,儿童就是我们“最关键的资产”。为了给与他们妥善的保护,我们一直在努力了解他们在哪里以及他们在做什么,尤其是在令人烦恼的青少年时期。我们还会采取措施保护他们度过童年的地方。我们安装了摄像头、锁和警报系统来监控他们的活动,并保护外围安全,确保我们最宝贵的“内部人员”不会脱离“安全围栏”。这些概念并不新鲜;它们只是我们所生活的世界的产物。

2020-09-02 11:33

自发件人身份欺诈转移到电子邮件世界并被称为网络钓鱼以来已有20年。在早期,电子邮件威胁主要以内容为中心,并且通常包含恶意链接或附件,以诱骗用户进入陷阱。但是特别是在过去的五年中,网络钓鱼已经成熟:现在,所有攻击中有89%利用假冒来发起社会工程攻击。

2020-12-01 15:44

技术驱动,因为云计算、移动互联的使用,使得组织的工作方式发生了很大的变化,也带来了无边界、零信任等新的技术概念。在新版标准中新增了7个技术控制的控制项,包括数据安全、云服务安全、配置管理、安全编码等管理控制。

2023-12-13 10:08

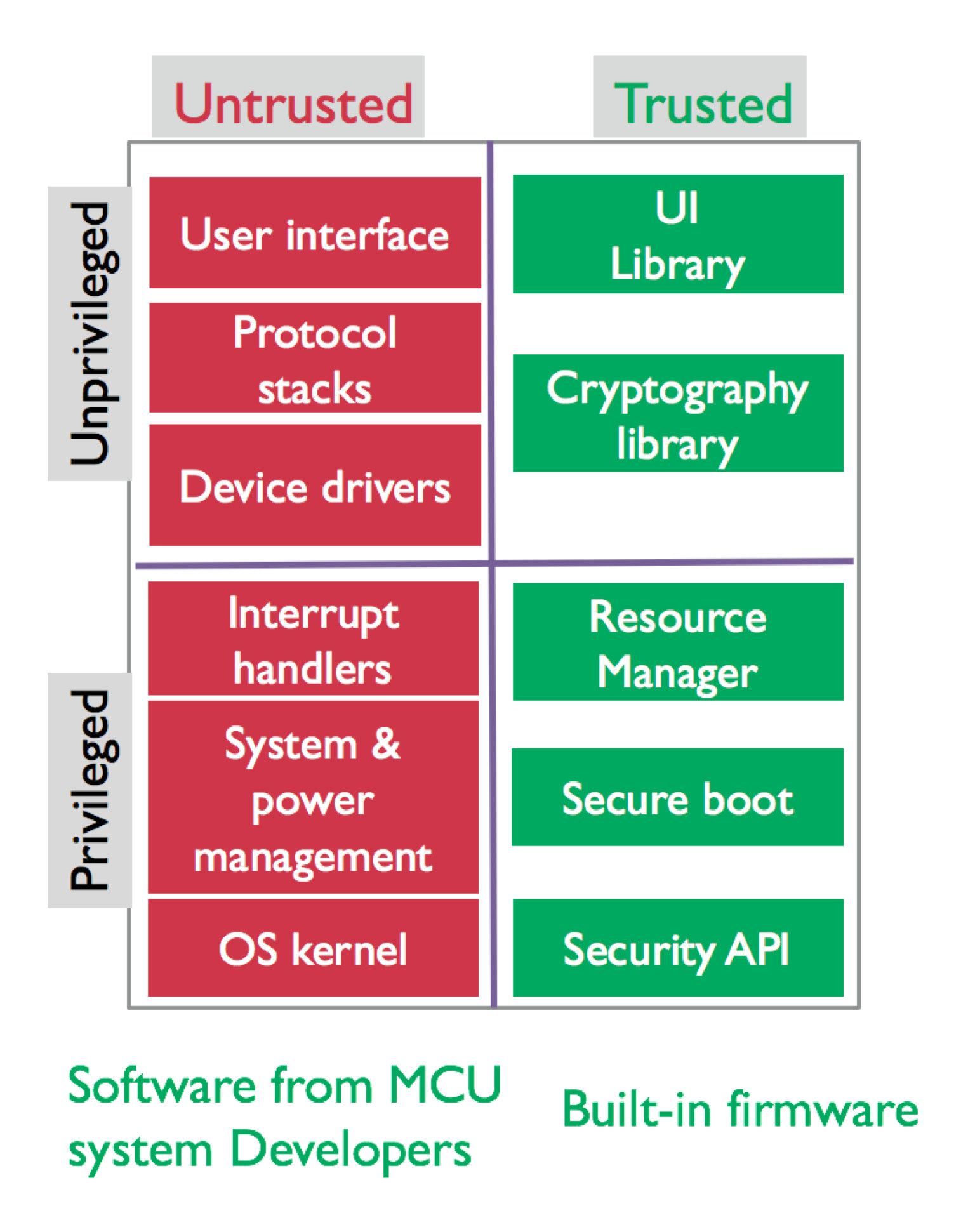

ARM 信任区技术是一种系统范围的片上系统 (SoC) 设计安全性方法。它使得安全设计成为可能,从最小的微控制器(用于 Cortex-M 处理器的信任区)到高性能应用处理器(采用适用于 Cortex-A 处理器的信任

2022-10-20 14:13

零序保护是指在大短路电流接地系统中发生接地故障后,就有零序电流、零序电压和零序功率出现,利用这些电气量构成保护接地短路的继电保护装置统称。

2020-12-08 14:35

本文开始对零序电压的定义和正序、负序、零序电压的区别进行了介绍,其次阐述了怎么计算零序电压以及零序电压是如何产生进行了分析,最后介绍了发电机定子单相接地时的基波

2018-02-24 11:49

计数器清零就是将计数值清零,那么计数器同步清零和异步清零之间有什么区别呢?

2022-01-29 16:45