特洛伊木马类型1、远程控制型 这类木马目前应用的比较多,它可以通过木马控制端连接运行服务器端的计算机,并对其

2009-06-16 23:39

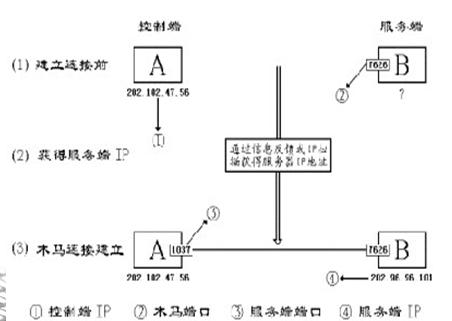

木马的工作原理 一个完整的木马系统由硬件部分,软件部分和具体连接部分组成。 (1)硬件部分:建立木马连接所必须的硬件

2009-06-16 23:38

木马是一种后门程序,黑客可以利用其盗取用户的隐私信息,甚至远程控制用户的计算机。木马全称特洛伊木马,其名称源于古希腊神话中的《特洛伊

2021-01-03 16:40

什么是特洛伊木马技术 特洛伊木马(Trojan horse)源于一场古希腊持续了十年的战争。最终希腊的一位谋士设计制作了一个 巨大无比的木马

2009-06-16 23:35

今天浩道跟大家分享硬核干货,关于通过Kali Linux系统生成木马病毒并实现远程控制计算机的一次安全实战过程!

2022-11-11 09:16

木马病毒是比较常见,需要提防的病毒,它的入侵方式也是有好几种,今天小编就来讲讲,木马病毒常见的入侵方式。

2019-10-14 17:05

共享充电宝、街头随处所见的小店都有充电宝出售,但是一些不合规的充电宝存在着安全风险还可能被植入木马。 充电宝木马是真的吗?三类共享充电宝可能被植入木马 充电宝木马是真的

2020-12-07 09:24

如何确定电脑是否中毒/木马 如果其中任意一步发现病毒,就不用继续向后判断了。 一、进程 首先排查的

2010-02-23 14:37

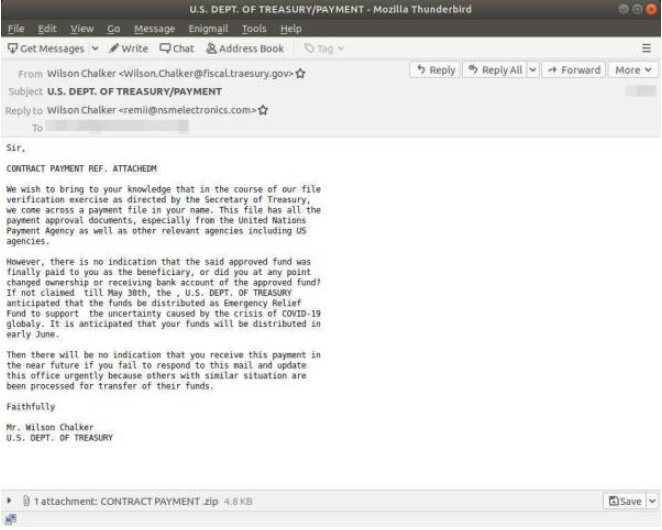

一种新的基于Node.js的远程访问木马恶意软件正在通过伪装成美国财政部的电子邮件进行传播。

2020-07-02 14:37

PC端的挖矿木马主要通过组建僵尸网络,入侵网站,在网页上植入挖矿脚本的方式占领计算机算力。玩过吃鸡的朋友应该会有印象,2017年底曾爆发过一次非常严重的挖矿木马事件,一款名为“tlMiner”的挖矿

2019-05-20 11:15