结合缓冲区溢出攻击产生的原理,分析缓冲区溢出攻击代码的结构,论述Snort规则对缓冲区

2009-04-10 08:46

本文首先详细分析了Windows 缓冲区溢出的基本原理和具体流程。在此基础上,通过对一个Windows 网络缓冲区溢出攻击实例的详细调试分析,研究了Windows

2009-08-28 09:44

缓冲区溢出攻击已经成为网络攻击的主要方式。本文首先分析了缓冲区溢出攻击的基本原理,然后分析了形成缓冲区

2009-09-02 10:50

1. 蠕虫病毒简介2. 缓冲区溢出3. 缓冲区溢出举例4. 缓冲区溢出的

2022-03-02 07:55

1. 蠕虫病毒简介2. 缓冲区溢出3. 缓冲区溢出举例4. 缓冲区溢出的

2022-03-30 14:01

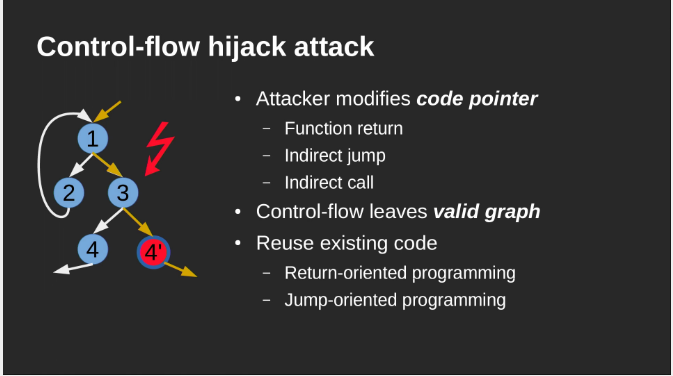

黑客可以使用堆栈缓冲区溢出将可执行文件替换为恶意代码,从而使他们能够利用堆内存或调用堆栈本身等系统资源。例如,控制流劫持利用堆栈缓冲区溢出将代码执行重定向到正常操作

2022-12-02 11:57

根据缓冲区溢出原理,提出一种基于可执行代码的缓冲区溢出检测模型,给出该模型的理论基础,描述模型构建的过程,提出新的缓冲区

2009-04-20 09:26

提出一种基于中间汇编的缓冲区溢出检测模型,用于对可执行代码进行静态分析和检测。采用中间汇编形式可以使算法对硬件平台透明,增强代码可阅读性,有利于对缓冲区溢出的

2009-03-29 11:10

黑客可以使用堆栈缓冲区溢出将可执行文件替换为恶意代码,从而允许他们利用堆内存或调用堆栈本身等系统资源。例如,控制流劫持利用堆栈缓冲区溢出将代码执行重定向到正常操作中使用

2022-10-12 15:25

借助统一建模语言,概括近十年来利用缓冲区溢出进行攻击的攻击模式,从预防、发现、抵御缓冲区溢出攻击以及攻击后的程序恢复等方面对目前有代表性的防御、检测方法和攻

2008-12-18 16:42