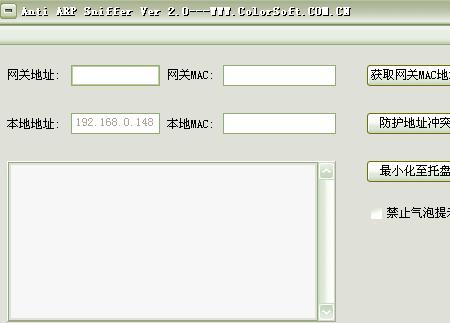

局域网防攻击软件:非常的小巧,非常管用,防攻击非常管用,值得信懒。

2007-12-20 20:35

嵌入式系统设计师学习笔记二十一:网络安全基础①——网络攻击网络攻击分为两种:被动攻击和主动攻击被动攻击:指

2021-12-23 07:00

300Gbps。另可定制最高达600Gbps防护。CC攻击是什么?CC攻击是 DDOS(分布式拒绝服务) 的一种,DDoS是针对IP的攻击,而CC攻击的是网页。CC

2018-01-05 14:45

模板攻击

2022-01-07 08:04

本指南介绍了一些针对复杂软件的常见攻击形式堆栈。该指南还检查了功能,包括指针身份验证,分支目标Armv8-A中提供了识别和内存标记,以帮助缓解这种情况攻击。本指南是对这些特性的概述,而不是技术上

2023-08-02 07:50

内的程序,这就是所谓单片机加密或者说锁定功能。事实上,这样的保护措施很脆弱,很容易被破解。单片机攻击者借助专用设备或者自制设备,利用单片机芯片设计上的漏洞或软件缺陷,通过多种技术手段,就可以从芯片中提取关键信息,获取单片机内程序。 单片机

2021-12-13 07:28

40Redis安装及利用Redis未授权访问漏洞的攻击与预防

2020-03-31 11:32

攻击着可能从最简单的操作开始,假如密钥存储在外部存储器,攻击者只需简单地访问地址和数据总线窃取密钥。即使密钥没有连续存放在存储器内,攻击者仍然可以**外部代码,确定哪个存储器包含有密码。引导

2011-08-11 14:27

以下信息提供了有关GPU发起的“Rowhammer”攻击的一些常见问题的答案。 你能用外行的话解释这个问题吗? 安全研究人员已经证明了GPU通过WebGL程序发起的微体系结构攻击,使他们能够构建指向

2023-08-25 06:41

SQL_约束攻击

2019-07-16 06:53