在现有的网络攻击方法分类进行研究的基础上,提出对网络攻击行为实施

2009-05-30 13:58

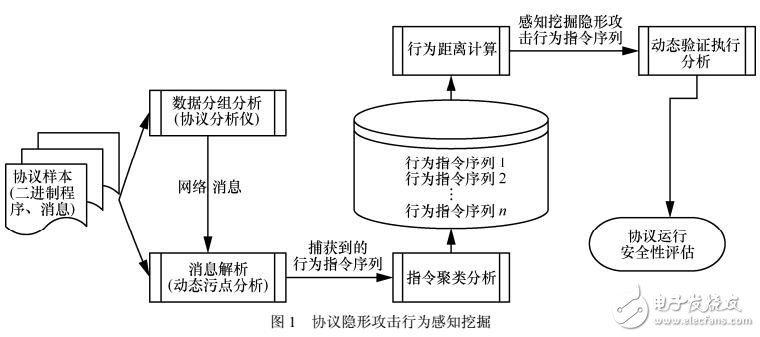

深藏在网络协议中的隐形攻击行为日益成为网络安全面临的新挑战。针对现有协议逆向分析方法在协议行为分析特别是隐形攻击行为挖掘

2018-01-17 09:29

,已经成为国家与网络空间安全领域的关键性问题。针对社会安全事件攻击行为分类,提出一种基于Spark平台的分布式神经网络分类算法( DNNC)。DNNC算法通过提取攻击行为

2017-11-24 16:36

恶意软件领域在 2017 年底发生了重大转变。随着基于云的技术的普及,一些网络犯罪团伙也开始瞄准 Docker 和 Kubernetes 系统。这些攻击大多遵循一个非常简单的模式,即威胁行为者扫描

2020-12-02 16:00

这些数据是非常惊人的,但另一个关键的研究成果则更加的令人不安,物理破坏性的攻击行为也变得越来越普遍了。实际上,在去年所有的网络安全事件中,有25%的网络

2018-09-20 17:02

随着网络攻击技术的不断发展,多步性成为目前网络攻击行为的主要特点之一。攻击行为的多步性是指

2018-02-06 15:11

提出了一种基于模拟攻击的网络安全风险评估分析方法.在提取目标系统及其脆弱性信息和攻击行为特征的基础上,模拟攻击者的入侵状态改变过程,生成

2010-01-09 15:36

计算机网络攻击需要明确四个关键点,确定影响范围:对发生的攻击行为,要确定这些攻击行为影响了哪些数据和功能,才能对受到影响的数据和系统,及时作出应对措施,将影响最小化。

2019-12-31 17:59

并实施网络攻击(MAC地址欺骗、IP地址欺骗及更高层面的信息骗取等)。为了防止这种数据包的无 限扩散,人们越来越倾向于运

2019-08-05 07:46

持续检测现有网络中的流量变化或者变化趋势,从而得到相应信息的一种被动攻击方式。主动攻击:是指通过一系列的方法,主动地获取向被攻击对象

2021-12-23 07:00