虽然有些人可能因为懒得去想而使用易破解的弱密码,但强密码并非坚不可摧。它们可能被拦截,被键盘记录或因大数据攻击而被泄露。 在过去几年,双因素身份验证(或双重身份验证,two-factor

2018-01-01 01:06

本应用笔记介绍了安全哈希算法(SHA)的基础知识,并讨论了该算法的变体。然后简要介绍了如何使用算法进行身份验证,包括哈希消息身份验证代码 (HMAC) 的概念。最后,本文介绍了一些Maxim安全认证器,这些认证器可用于非常轻松地为安全应用部署SHA算法。

2022-12-21 15:37

本应用笔记回顾了门禁控制的关键:机械、磁性、接触式、RFID。它描述了质询和响应身份验证(质询、机密和消息身份验证代码或 MAC)以及 SHA-1 算法的重要作用。最后,本文解释了为什么质询和响应身份验证更安全。

2023-01-29 15:58

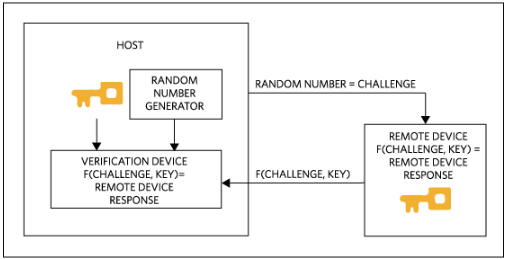

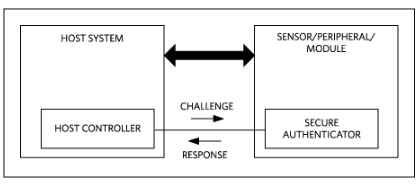

简单的身份验证方法的工作方式与 ID 非常相似。只要主机“主”系统从外围“从”设备接收到正确的ID数据,就假定该从设备是真实的。这种方法的问题在于ID数据本身在从属设备到主机的通信过程中暴露出来,然后被黑客访问。通过记录或重放ID数据,然后充当真实设备,很容易绕过此方案。

2023-03-06 15:22

本应用笔记详细介绍了DS28S60与Jupyter笔记本配合使用进行双向认证的基本应用。它使用分步方法来演练设置设备和所有相关软件,创建用于通过 ECDHE 密钥交换加密数据的共享密钥,使用 AES-GCM 加密和解密数据,以及通过 ECDSA 签名生成和验证完成相互身份

2023-02-17 11:32

数字安全是当今电子设计中最广为人知的话题之一。当工程师考虑安全性时,加密可能是第一个想到的词,只有少数工程师会想到身份验证。然而,身份验证是安全设备或交易的基本功能。

2023-01-23 16:33

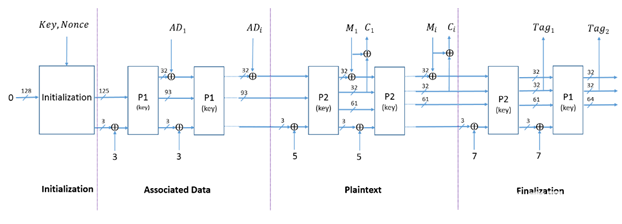

AEAD提供数据的真实性,机密性是可选的。它允许使用其他数据与加密数据一起发送,而无需对其进行加密。额外的明文数据和加密数据都一起进行身份验证:如果其中任何一个部分发生更改,则将导致无效标记。

2023-02-07 11:05

本应用笔记从信息技术(IT)这一新角度探讨了物理访问控制的关键。它比较了各种类型的关键技术(机械、磁性、接触、RFID),并评估了这些密钥的优势和劣势。具有质询和响应身份验证的密钥克服了传统静态数据

2023-03-08 15:22

本应用笔记详细介绍了DS28S60与Jupyter笔记本配合使用进行双向认证的基本应用。它使用分步方法来演练设置设备和所有相关软件,创建用于通过 ECDHE 密钥交换加密数据的共享密钥,使用 AES-GCM 加密和解密数据,以及通过 ECDSA 签名生成和验证完成相互身份

2023-06-16 11:39

本应用笔记介绍了设计人员如何保护其 Xilinx FPGA 实现、保护 IP 并防止附加外设伪造。设计人员可以使用本应用笔记中描述的参考设计之一来实现这种安全性。这些设计在FPGA和DeepCover安全身份验证器之间实现了SHA-256或ECDSA质询和响应安全认证。

2023-02-20 11:07