在攻击树模型中,根节点代表攻击目标;叶节点代表攻击过程中采用的各种攻击方法[12-13]。叶节点之间的关系包括:与(AND)、或(OR)和顺序与(Sequence AND,SAND)3种[7]。采用FAHP对攻击树模型进行改进,并将其用于系统安全风险分析,主要思路如图1所示。

2018-09-02 10:37

量子信息系统是技术形态量子化的信息系统,具体表现为量子信息技术在信息获取、信息存储、

2018-11-26 10:53

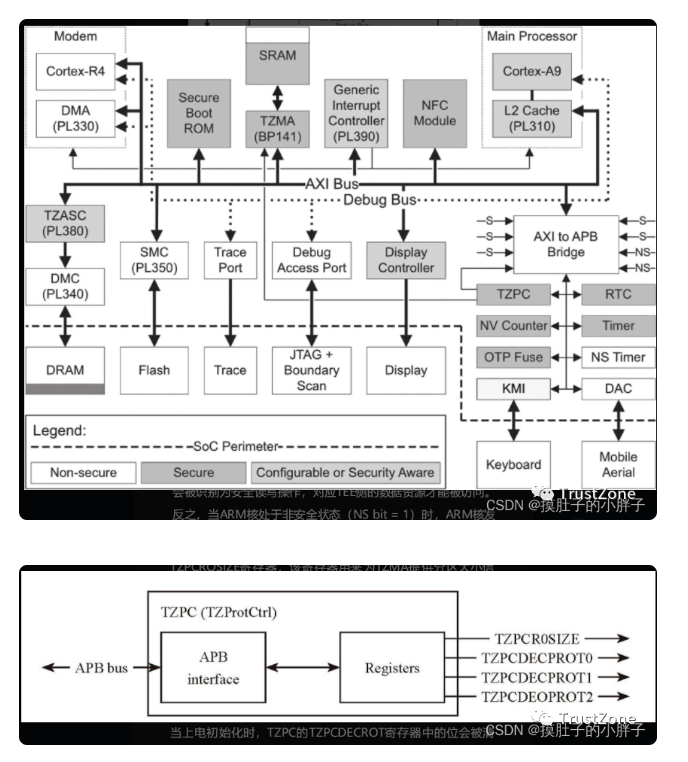

这里先来看看安全驱动怎么设计。支持TruztZone技术的芯片可将某个特定外部设备配置成安全设备,使其只能被处于安全世界状态(SWS)的ARM核访问。

2023-11-14 17:26

随着信息技术的快速发展,系统安全成为我们日常生活和工作中不可或缺的一部分。主要包括了账号安全控制、系统引导和登录控制、弱口令检测以及端口扫描等多个方面,为我们提供了一系

2025-05-09 13:40

现如今在汽车信息系统中已涌现了许多新技术,这对于厂商们已是不争的事实。许多汽车已经包括导航、CD、AM/FM、DVD和蜂窝电话功能——而且数字录影机、生态点火装置和远

2010-07-08 10:36

变成软件集合体的汽车,如今正面临着新的威胁(图1)。2010年,美国的研究人员发现,经由汽车内外的通信渠道可以攻击车载软件的漏洞,从而影响车辆的控制系统。这表明,虽然注重实时性的车载系统与信息系统存在不同,但在认证、

2013-05-16 00:26

公司的信息安全体系建设是每个安全从业人员,尤其是安全管理者所绕不过的工作内容;信息

2020-08-31 15:25

从发动机控制模块,到涉及乘客舒适与安全的驾驶室内部系统,已经出现了汽车远程信息系统,对于汽车业它是一个亮点,对于消费者它是一个重要的区分点,而最终对于oem,它是大幅重现预订收入的一个来源。为了实现

2021-03-31 15:26

如今,校园安全数字化进程发展已经越来越成熟,各式化校园视频监控系统普遍应用在校园及园区附近,以保证及维护教学及学生的正常生活,而随着越来越多的校园视频监控系统的建设使用,如何保证监控

2016-10-17 17:55

重症监护信息系统是医院临床信息系统的重要组成部分,也是医院信息化建设的重要组成部分。通过集成化的电子病历、实时监测、决策支持等功能,提高重症患者的诊疗效率和质量。图片来源于网络重症监护

2025-02-27 17:27 启扬ARM嵌入式开发 企业号